Krypto-Trojaner Goldeneye

07. Dezember 2016

Verfasst von Sarah Schaudel

Bild: © santiago silver - Fotolia.com

Goldeneye wird via E-Mail gezielt an Personaler in Firmen versendet. Besonders heimtückisch ist die Schadsoftware, da die E-Mail Bezug auf tatsächlich ausgeschriebene Stellen nimmt und in fehlerfreiem Deutsch formuliert ist. Wie die Erpresser an nicht veröffentlichte Adressen der Verantwortlichen gelangten ist noch unklar.

An die gefährlichen E-Mails sind eine oder zwei Dateien angehängt. Eine PDF-Datei, die wie eine klassische Bewerbung wirkt und / oder die infizierte Excel-Datei.

Wird die Excel-Datei geöffnet, folgt eine Aufforderung die Bearbeitungsfunktion zu aktivieren um das Kompetenzprofil anzuzeigen.

— CERT-Bund (@certbund) 6. Dezember 2016

Klickt man nun auf «Inhalt aktivieren» ist es bereits zu spät. Dem Programm wurde erlaubt Makros auszuführen, der Trojaner erzeugt zwei EXE-Dateien die ausgeführt werden, verschlüsselt alle Daten des Systems und fordert Lösegeld.

Tor-Browser

Um den Code zur Entschlüsselung des Systems zu erhalten, soll der Tor-Browser installiert werden. Dabei handelt es sich um einen Browser wie bspw. den Internet Explorer.

Allerdings ist es mit dem Tor-Browser möglich sich anonym im Internet zu bewegen. Die Erpresser über eine Rückverfolgung zu finden ist fast unmöglich.

Absender "Rolf Drescher"

Heise berichtet, dass der Goldeneye-Trojaner viele Gemeinsamkeiten mit dem in der Vergangenheit aufgetauchten Krypto-Trojaner Petya gemeinsam hat.

Dafür spricht wohl auch, dass viele E-Mails im Namen von «Rolf Drescher» versendet würden. Hierbei scheint es sich um einen Racheakt zu handeln. Die Ingenieursoziätät Rolf B. Drescher bietet Entschlüsselungshilfe zur Wiederherstellung der Daten von Opfern der Petya Mischa Erpressung. Der Geschäftsbetrieb der Firma konnte durch unzählige Anfragen zu diesem Thema nicht wie gewohnt fortgesetzt werden und kam zum Erliegen.

Wie kann ich mich schützen?

Bisher erkennen noch viel zu wenig Antivirus-Programme den Goldeneye Kryptotrojaner. Für Goldeneye können wir nur wiederholen:

Öffnen Sie nur E-Mail-Anhänge von bekannten Absendern

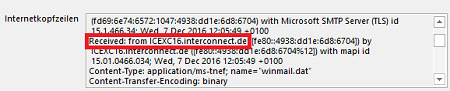

Bei Bewerbungsmails ist dies jedoch schwierig. Sie können zusätzlich in der Kopfzeile der E-Mail unter «Received:»

(s. Bild rechts) die Server einsehen über die versendet wurde. Sind diese vertrauenswürdig? Steht hier bspw. nur eine IP-Adresse sollten Sie gewarnt sein.

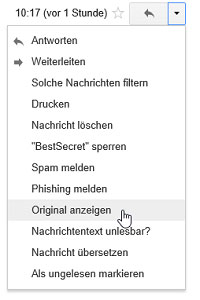

Die Kopfzeile können Sie in Outlook in der E-Mail unter Datei > Eigenschaften einsehen, im Browser z.B. bei Gmail indem Sie sich das Original anzeigen lassen (s. Bild links).

Prüfen Sie den Absender sorgfältig, öffnen Sie keine unsicheren Quellen und erlauben Sie auf keinen Fall die Ausführung von Makros.

Sollten Sie den Absender persönlich kennen, sind aber misstrauisch, fragen Sie vorsichtshalber nach, ob alles seine Richtigkeit hat.

Einen 100 % Schutz gibt es jedoch nie!

Ein Backup ist unverzichtbar

Um sich abzusichern und Datenverlust vorzubeugen gibt es nur eine Lösung: regelmäßige Backups! Wir empfehlen hier ein Online Backup. Denn ist der Datenträger mit der Sicherung an den infizierten Computer angeschlossen, kann er ebenfalls verschlüsselt werden.

Goldeneye läuft nicht auf allen Betriebssystemen

Aktuell werden Windows 7 und Windows Server 2008 von Goldeneye verschlüsselt. Windows 10 und Windows Server 2012 blieben bisher verschont.

Erste Hilfe für Betroffene

Die Polizei warnt Firmen deutschlandweit! Über die Anzahl von betroffenen Firmen gibt es noch keine Daten. Wir empfehlen Opfern von Goldeneye den Computer vom Netzwerk zu nehmen um eine Ausbreitung zu vermeiden. Informieren Sie umgehend Ihren IT-Verantwortlichen und erstatten Sie eine Anzeige bei der nächsten Polizeistation.

Heute morgen meldete der erste Kunde eine Infektion mit Goldeneye. Schnelle Hilfe und Schadensbegrenzung war hier nur durch das Einspielen eines aktuellen Backups möglich!